En estos tiempos que corren, la seguridad de las redes es muy importante, ya que en un mundo donde estamos conectados de forma permanentes, siempre estamos vulnerables ante todo tipo de ataques. Sin embargo, gracias al programa Zenmap, vamos a poder comprobar la seguridad de nuestra red y aplicar los cambios pertinentes.

En pleno año 2018, prácticamente no hay ningún hogar en el país que no esté conectado a internet, ya que prácticamente todo el mundo tiene una conexión a internet en casa, ya sea de datos móviles o sea de ADSL/fibra. ¿Quién no tiene en casa un teléfono móvil o un ordenador que se conecta a internet?, prácticamente nadie

La utilidad de internet es prácticamente infinita, ya que vamos a poder buscar información, leer nuestro correo electrónico e incluso jugar online con millones de personas en todo el mundo, algo impensable hace tan sólo 20 años. Esto nos ha traído muchos beneficios, las cuales han ido aumentando a lo largo de estos años.

Además de conectarnos a internet con un ordenador, también tenemos conectados a nuestra red Wi-Fi un montón de aparatos electrónicos tales como móviles, tablets y incluso electrodomésticos, los cuales ahora se conectan a internet gracias al famoso internet de las cosas. Ahora tenemos televisiones que van a internet, frigoríficos que se pueden controlar desde el teléfono móvil y por supuesto teléfonos móviles que son prácticamente ordenadores.

Esto es una gran ventaja para estar siempre comunicados y aprovechar al máximo la potencia de tus dispositivos, sin embargo, también hay cierto riesgo en estas acciones. Al tener tantos dispositivos conectados, también viaja gran cantidad de volumen de datos en tu router, los cuales no paran de entrar y salir del mismo. Piensa que tan sólo en un megabyte de datos circulan millones de paquetes de datos, los cuales están llenos de información

Por si no lo sabías, una persona experimentada es perfectamente capaz de entrar a un router si este no tiene bien configurada la seguridad y es capaz de escanear los puertos que este tenga abiertos y por los cuales pasa la información. Esto se puede hacer incluso desde un router desde el exterior, entrando al router a través de su IP pública, para después aprovechar cualquier vulnerabilidad para tomar el control del equipo.

Lo malo de esto es que el atacante puede hacer varias cosas, como por ejemplo leer los paquetes de red que pasen por el router, entre los cuales se puede encontrar información confidencial como conversaciones de Whatsapp y contraseñas. También puede acceder al ordenador mediante estos puertos, algo que le servirá para tomar el control de la máquina si es lo suficientemente habilidoso.

Lo malo es que muchas veces algunos programas de Windows y de sistemas operativos como Android abren los puertos de manera indiscriminada, algo que nos desprotege ante los atacantes

Realmente cuantos más puertos tengamos abiertos, más posibilidades hay de que nos ataquen y descubran nuestra información. Un buen ejemplo de esto son algunos juegos, algunos programas maliciosos e incluso funciones de Windows que tienen alguna vulnerabilidad.

No se pueden saber los puertos que tenemos abiertos a simple vista, ya que no es algo que podamos ver desde Windows fácilmente. Sin embargo, si que hay ciertas formas que te ayudarán a saber cuáles son los puertos que tienes abiertos, como por ejemplo desde el famoso programa de mapeo de redes Nmap y su interfaz gráfica Zenmap.

Nmap, el "padre" de Zenmap

¿Qué es Zenmap? ¿Cuáles son las diferencias entre Zenmap y Nmap? Realmente Zenmap y Nmap son lo mismo: mapeador de redes. Sin embargo, en Nmap vamos a manejar todo por comandos, algo que es un poco complejo para el usuario estándar. Nmap es más potente que Zenmap, principalmente porque permite usar parámetros que te servirán para poder hacer más cosas sobre los equipos. Por este motivo, un usuario avanzado que esté habituado a las líneas de comandos, debe usar Nmap para poder sacar el máximo partido.

Nmap es uno de los programas de seguridad de redes más conocidos del mundo, un programa de líneas de comandos que sirve para averiguar los puertos y las vulnerabilidades que tiene cada red y cada equipo. Este programa permite introducir comandos para poder hacer prácticamente de todo en este ámbito

Para lo que nosotros buscamos es mejor Zenmap y mucho más sencillo y rápido, ya que realmente no vamos a necesitar saber mucho para comprobar los puertos abiertos de la red. Pero esto no quiere decir que limitemos nuestros conocimientos, ya que si esto de la seguridad te gusto, es una buena idea que aprendas a usar también Nmap y todos sus comandos, para que así puedas comprobar mucho mejor la seguridad de tu red.

Sin embargo, Nmap es un programa complejo para expertos, del cual se deben conocer los comandos para poder trabajar con el de la manera correcta. Por este motivo, se creó Zenmap, una versión de Nmap con entorno gráfico, la cual te va a permitir manejar todas las funciones de Nmap sin saber nada sobre comandos, todo de una forma gráfica e intuitiva.

Nmap y Zenmap son utilidades muy usadas y conocidas, están disponibles para muchos sistemas operativos, entre ellos Linux y Windows

Como no podía ser de otra manera, Zenmap y Nmap han sido incluidos en la distribución Linux de seguridad Kali Linux, una distribución que está pensada para la comprobación de seguridad de redes y sistemas operativos. Este sistema operativo incluye un montón de herramientas para realizar funciones de hacking ético y de seguridad informática. Este sistema operativo está basado en Debian y es el sucesor de BackTrack 5, un sistema operativo conocido por ser uno de los mejores sistemas operativos de seguridad y penetración de la historia.

Kali Linux se puede descargar de manera gratuita en internet y puede ser arrancado en cualquier ordenador compatible. Para ello, hay que grabar un DVD con la imagen ISO de Kali Linux o crear un USB autoarrancable con esa imagen ISO. Una vez que lo tengas listo, debes pasar a activar el arranque desde CD o USB en la BIOS, para que inicie directamente desde este medio.

Una vez que hayas arrancado Kali Linux en modo Live CD (algo que no modifica para nada el disco duro), vamos a buscar en el buscador de aplicaciones de Kali Linux la aplicación Zenmap y abrirla. Ahora vamos a ver los pasos que tenemos que dar para poder funcionar.

Cómo usar Zenmap en nuestra red

Averiguar tus direcciones IP: Lo primero que debemos saber para usar Zenmap es la dirección IP privada de tu router y de tu red en general, ya que son los datos que tenemos que meter para conseguir que el programa funcione.

Para poder hacerlo, debemos de ir a la consola de comandos de Kali Linux y teclear el comando ifconfig (en Windows ipconfig) para poder ver la dirección IP y la máscara de subred (lo que pone 255.255.255.0 o algo así). Ahora debemos de apuntar la dirección IP y la máscara para proseguir con el siguiente paso.

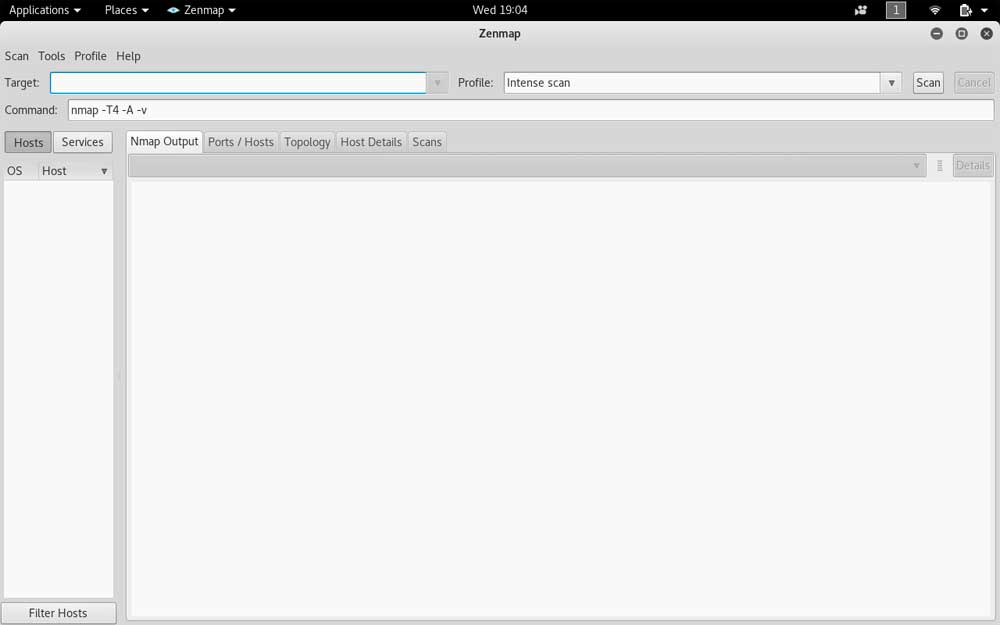

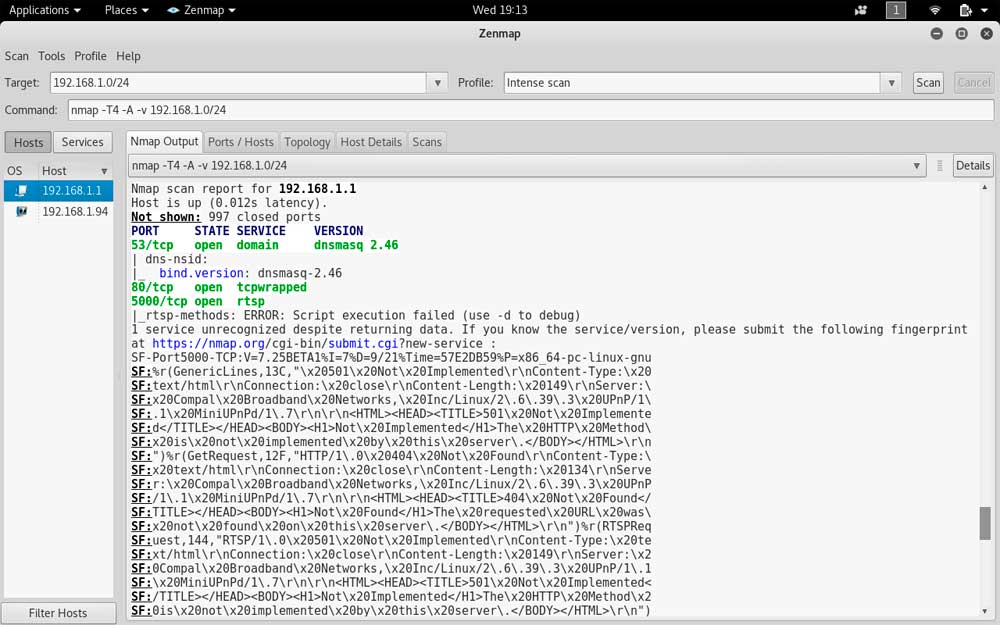

Investigar toda la red de Zenmap: Una vez hayamos hecho el primer paso, vamos a abrir Zenmap y a teclear en el apartado "Target" nuestra red y nuestra máscara de subred. La forma de hacerlo es poner la IP de toda la red, es decir, el inicio de la IP acabando con un 0, por ejemplo 192.168.1.0, seguido de la máscara de Subred en modo binario. Para poder la máscara en modo binario, sumamos 8 por cada 255 que haya en la máscara, siendo /8 para 255.0.0.0, /16 para 255.255.0.0 y /24 para 255.255.255.0.

Normalmente es la última, ya que a más alta sea la máscara, menos equipos vamos a poder instalar. Nadie en su casa instala muchos equipos, así que por eso tienen esa IP, así que en la mayoría de los casos deberemos poner 192.168.1.0/24. Luego escogemos la opción de escaneo intenso y finalmente pulsamos en escanear para que todo vaya correctamente. Después de un rato nos van a salir los resultados con la dirección IP del router y la de los equipos de la red.

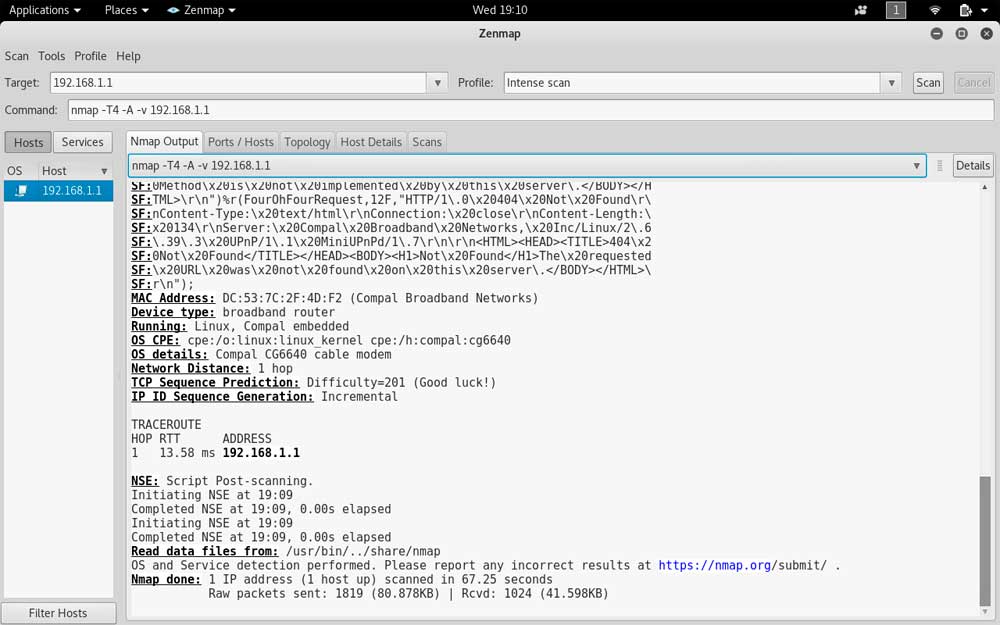

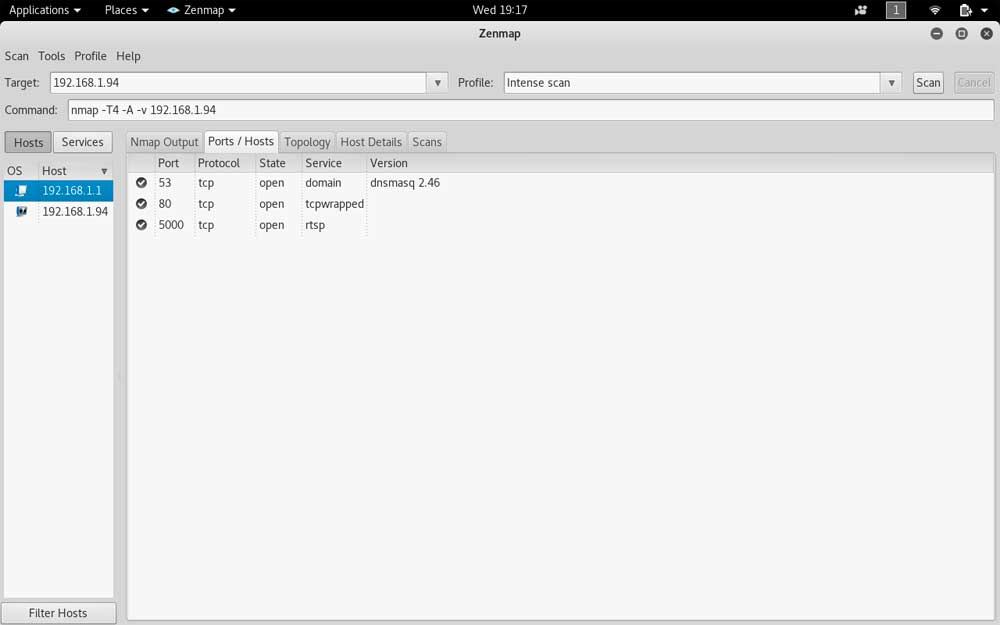

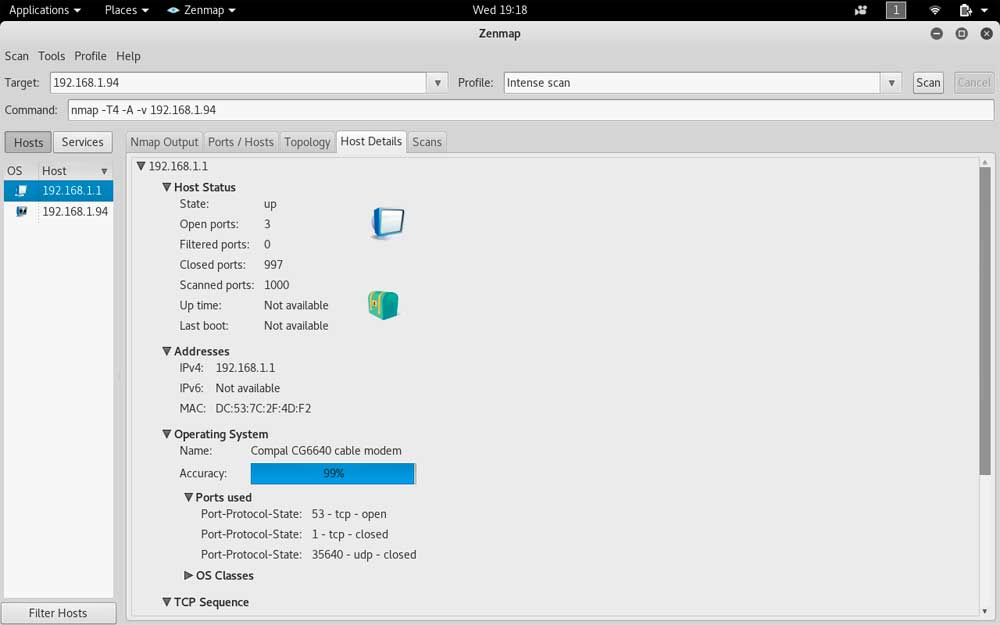

Comprobar los puertos abiertos de la puerta de enlace: Una vez que tengamos la IP de todos los equipos de la red, ya vamos a poder trabajar con los equipos uno por uno, con el objetivo de poder sacar los puertos abiertos de cada red y las vulnerabilidades. Vamos a comenzar con el router o puerta de enlace, ya que es el punto donde más paquetes se nos van a juntar. Para ello, vamos a buscar la IP que nos salga como de router, la cual normalmente suele ser 192.168..1.1 para que te diga los puertos que hay abiertos en el router.

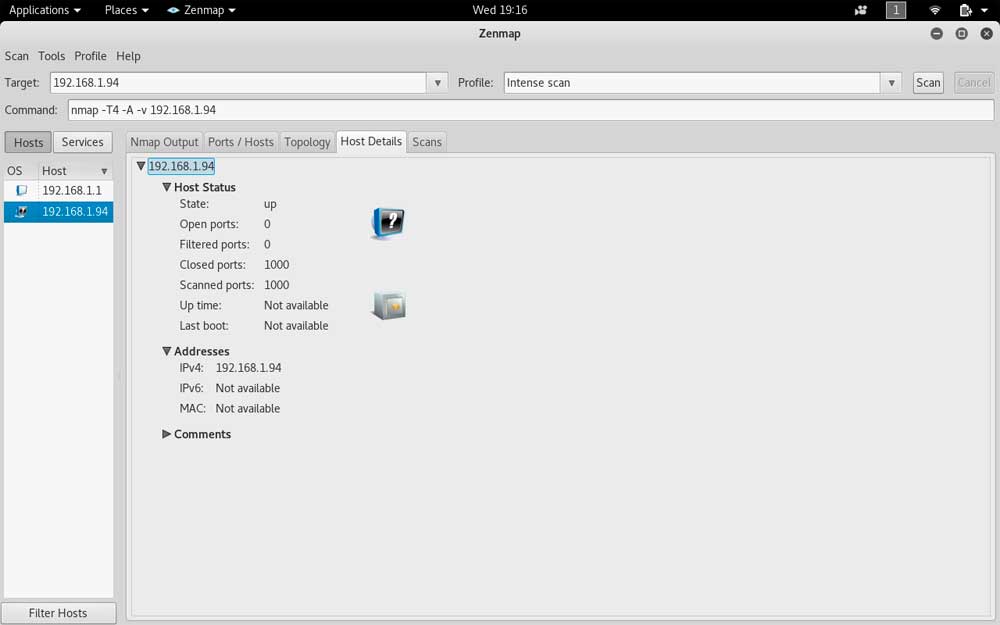

Comprobar los puertos abiertos de cada equipo: Ahora vamos a hacerlo por cada equipo, en el cual vamos a poder poner a prueba al cortafuegos de Windows y otros sistemas operativos, viendo los puertos por los cuales se puede pasar. Para ello, vamos a teclear la IP de cada equipo de nuestro red, algo que nos permitirá comprobar cuantos puertos hay abiertos.

Cómo interpretar los resultados

Una vez que tenemos los resultados, es hora de proceder a interpretarlos, es decir, a comprobar si los resultados quieren decir que tenemos un equipo seguro o si tenemos que hacer cambios para poder tener un equipo y una red segura.

Número de equipos detectados: Zenmap detectará todos los equipos que haya conectados en tu red, incluidos dispositivos como teléfonos móviles, tablets y Smart TV. Esto quiere decir que si hay algún vecino conectado a nuestra Wi-Fi, también sabremos si este se ha conectado. Puertos abiertos y seguridad: Si hay demasiados puertos abiertos, podría ser que el cortafuegos no estuviera funcionando correctamente, ya que el firewall es el principal filtro entre los paquetes de red y los equipos. Normalmente suelen estar abiertos el puerto 80(internet), el puerto 21, el puerto 441 y alguno más, pero nunca un número alto de puertos.

Cómo solucionar los problemas

Ahora que ya sabemos lo que ocurre en nuestro equipo(si es que ocurre algo), vamos a proceder a solucionar los problemas que tenemos, para evitar que nos entren en la red.

Cambiar la clave del Wi-Fi: Si tecleamos la dirección IP del router en el navegador y luego ponemos el nombre de usuario y la contraseña que viene debajo del router, vamos a poder cambiar la clave Wi-Fi del mismo, algo que debemos hacer si hemos detectado a algún vecino no autorizado en la Red. Para ello, vamos al icono de clave Wifi y creamos una clave WPA2 con números, letras y caracteres. También debemos cambiar el nombre de la red y desactivar el protocolo WPS, ya que este es uno de los protocolos más inseguros para las claves Wi-Fi. Es además preciso cambiar el usuario y la contraseña del router, ya que vienen con contraseñas por defecto muy fáciles de adivinar como admin o 1234.

Revisa log DHCP: El log del DHCP es un archivo del router que te indica el historial de direcciones IP del mismo. Si alguien se ha colado y Zenmap no lo ha detectado, aquí va a salir todo . El Log del DHCP se ve en el aparatado DHCP en el router, dentro de conexiones avanzadas, el cual debes leer y observar muy bien para comprobar que no haya ningún equipo no deseado. Esto se hace contando los equipos de casa y contando las direcciones IP. Si hay alguna IP más de lo normal, seguramente haya un intruso.

Revisar configuración cortafuegos de Windows: Si queremos que nuestra red esté protegida, debemos revisar el cortafuegos, sobre todo si es de Windows. Este siempre debe de estar activado, vigilando que por el mismo sólo pasen los programas de confianza. Visita la parte de Firewall de Windows con seguridad avanzada, observa las redes de entrada y reglas de salida y mira a ver que programas pasan por el mismo y que programas no. Si ves que algún programa abre un puerto que no tiene que abrir, simplemente edita la directiva y dale a denegar programa para cerrar este puerto.

Honeypod: Si quieres dar una lección al atacante, puedes preparar lo que se llama un Honeypod, es decir, cazar al cazador. Dentro del mismo Kali Linux hay utilidades que te permiten ejecutar ofensivas Man in The Middle y hacer sniffing, algo que te permitirá sacar las contraseñas del atacante y sus correos electrónicos (si está dentro de tu red es totalmente legal hacerlo). Una vez que hayas hecho esto, puedes mandarle un correo al atacante, contándole que has sacado sus claves y que por favor no vuelva a entrar en tu conexión sin permiso.

Gracias por visitar el blog oficial de la tienda ReDIGIT Informática Circular. Si estás buscando ordenadores, monitores o portátiles baratos, en nuestra tienda online podrás encontrar PC de sobremesa a partir de 99 euros IVA incluido y portátiles económicos con 2 años de garantía. Todos los equipos en venta en ReDIGIT son de ocasión (segunda mano, renovados, refurbished y outlet), funcionan perfectamente y son ideales para cualquier tarea de tipo doméstico y profesional. ReDIGIT es la primera tienda en España que ofrece hasta 3 años de garantía en productos de informática de ocasión. Ponte en contacto con nosotros llamando/escribiendo directamente al Tel. y WhatsApp: 974 353 720.